美利達(上市運動休閒;股票代號:9914),目前是台灣第二大自行車製造商,早期以代工為主,後來積極發展自有品牌「MERIDA」,並成功打入歐洲、美洲與亞洲市場。公司品牌價值在 Interbrand 台灣國際品牌評鑑中名列前十。

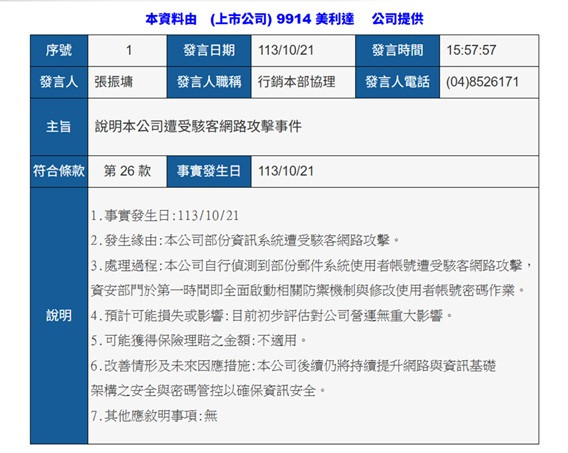

(1) 美利達於113/10/21在公開資訊觀測站所發佈之重訊:

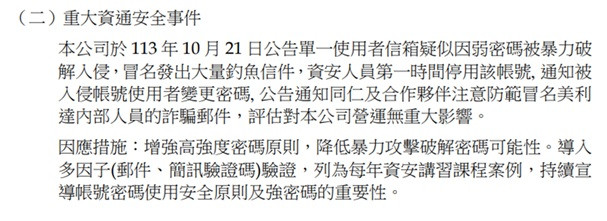

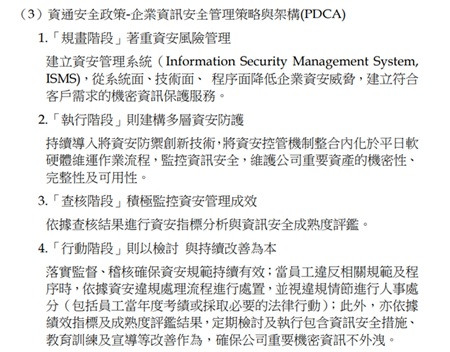

(2) 美利達於114股東會年報所揭露之內容:

美利達在事件處理上展現出以下資訊韌性特徵:

• 快速停用異常帳號,阻斷釣魚郵件擴散;

• 主動通知受影響使用者與全體員工,展現通報透明度;

• 將事件納入資安講習教材,強化文化內化;

• 推動高強度密碼原則與多因子驗證(MFA),提升帳號安全性。

這些措施顯示公司已具備制度化的帳號安全管理與事件反饋機制。

美利達在資安政策面的著墨並不多,主要還是敘述性質,缺少量化的數據以及改善重點。同時,在2024年永續報告書內,也沒提到資安政策,就本次事件來說,公司主要還是偏向遇到問題之後,才進行處理,雖有提及改善方式,但仍未達公司全面性資安韌性的提升。

美利達的資訊韌性狀況,其實是不太完備的,尤其在年報當中,對於「通報」政策也未見其納入資通安全管理內。這種現象普遍存在於較傳統的製造業當中,畢竟公司會認為,資安事件若未造成明顯財務損失或生產中斷,則不屬於「重大營運風險」,無需對外揭露或制度化通報。

然而,這種「影響即風險」的思維,忽略了資訊韌性本質上是預防性治理與信任維護工程。當企業將資安事件視為「技術部門內部處理即可」的事項,往往導致下列四點問題:

• 通報流程缺乏制度化,仰賴個人判斷與臨場反應;

• 事件處理無法形成組織記憶,難以累積改善經驗;

• 外部利害關係人(如供應商、客戶、股東)無法即時掌握風險狀況;

• 公司治理層級未能納入資安風險評估,形成制度斷層。

尤其在製造業逐漸導入智慧工廠、遠端維護與跨境協作的背景下,資訊系統已深度嵌入營運核心,資安事件的影響不再只是IT部門的問題,而是整體營運韌性的挑戰。

當然,如果單就本次事件而言,該事件凸顯出企業在帳號安全上是有相當高的潛在風險,我們整理以下三點:

• 弱密碼仍為常見攻擊入口:若未強制密碼複雜度與定期更新,帳號易遭暴力破解;

• 釣魚郵件冒名風險高:員工信任鏈被利用,可能造成內部誤信與外部損害;

• 帳號異常偵測機制尚待強化:若能提前偵測異常登入行為,可更早阻斷攻擊。

有關於弱密碼的問題,傳統資安是會一直強調「密碼強化」觀念,但現代攻擊早已繞過密碼本身,改以社交工程、憑證竊取、API濫用等方式滲透。我們看到上述第二點,釣魚郵件的手法,其實就是可以完全繞過密碼本身的一個社交攻擊方式。

當然,目前有所謂「身分韌性設計」(Identity Resilience Design)觀念存在,身份認證的設計是資安治理中一個日益重要的策略架構,尤其在帳號被攻擊時,它不僅是防止帳號被盜用,更是確保整個身分驗證、授權與行為監控系統具備持續運作、即時偵測與快速復原的能力。

(上述身分韌性設計內容,主要參考2023年09月資策會科技法律研究所阮韻蒨副法律研究員所整理之「澳洲發布國家身分韌性戰略」,連結網址:https://stli.iii.org.tw/article-detail.aspx?no=64&tp=1&d=9053 ),對於這種觀念的提升,是有助於資訊韌性的回復能力的。

以上給大家做參考!